- ¿Qué es el escaneo sigiloso de nmap??

- ¿Cómo ejecuto un escaneo sigiloso en nmap??

- ¿Qué es un escaneo FIN??

- ¿Es ilegal escanear con nmap??

- ¿Cuándo realizarías un escaneo paranoico en nmap??

- ¿Qué es S en nmap??

- ¿Qué hace un escaneo sigiloso??

- ¿Qué tipo de paquetes envía nmap??

- ¿Qué son los comandos de Nmap??

- ¿Cómo evito los ataques de escaneo de puertos??

- Que no es un tipo de escaneo de puertos?

- ¿Qué significan SYN y ACK??

¿Qué es el escaneo sigiloso de nmap??

El escaneo SYN es la opción de escaneo predeterminada y más popular por una buena razón. Se puede realizar rápidamente, escaneando miles de puertos por segundo en una red rápida no obstaculizada por firewalls intrusivos. El escaneo SYN es relativamente discreto y sigiloso, ya que nunca completa las conexiones TCP.

¿Cómo ejecuto un escaneo sigiloso en nmap??

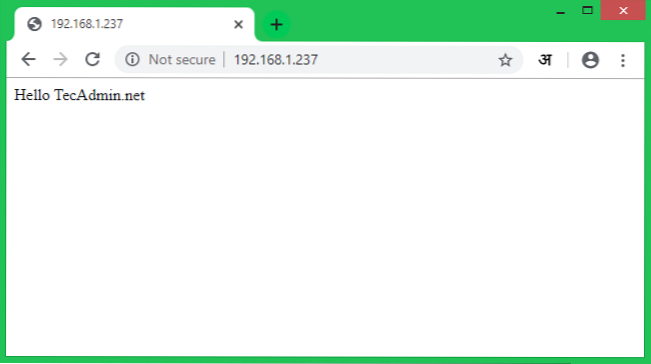

Nmap comienza enviando paquetes elaborados al sistema de destino. Luego verá la respuesta del sistema, incluido qué sistema operativo se está ejecutando y qué puertos y servicios están abiertos.

...

Realización de escaneos sigilosos con Nmap

- Escanear utilizando el protocolo TCP Connect.

- Escanear usando la bandera SYN.

- Exploraciones alternativas.

- Caer por debajo del umbral.

¿Qué es un escaneo FIN??

El escaneo FIN envía un paquete que nunca ocurriría en el mundo real. Envía un paquete con la bandera FIN establecida sin establecer primero una conexión con el objetivo. ... Nuevamente, si no se recibe ningún paquete, el puerto se considera abierto y si se recibe un paquete RST, el puerto se considera cerrado.

¿Es ilegal escanear con nmap??

Usar Nmap no es exactamente un acto ilegal ya que ninguna ley federal en los Estados Unidos prohíbe explícitamente el escaneo de puertos. El uso eficaz de Nmap puede proteger la red de su sistema de intrusos. Sin embargo, el escaneo de puertos no aprobado por cualquier motivo puede hacer que lo encarcelen, lo despidan, lo descalifiquen o incluso lo prohíba su ISP.

¿Cuándo realizarías un escaneo paranoico en nmap??

Escaneo Nmap Paranoid (-T0)

Esta plantilla se utiliza para enviar paquetes muy lentamente, ya que solo se escanea un puerto a la vez. La diferencia de tiempo entre los dos paquetes enviados es de 5 minutos.

¿Qué es S en nmap??

Nmap 7.90SVN (https: // nmap.org) Uso: nmap [Tipo (s) de escaneo] [Opciones] especificación de destino ESPECIFICACIÓN DE OBJETIVO: Puede pasar nombres de host, direcciones IP, redes, etc.

¿Qué hace un escaneo sigiloso??

IPEye es un escáner de puerto TCP que puede realizar escaneos SYN, FIN, Null y XMAS. Es una herramienta de línea de comandos. IPEye sondea los puertos en un sistema de destino y responde con cerrado, rechazado, soltado o abierto. Cerrado significa que hay una computadora en el otro extremo, pero no escucha en el puerto.

¿Qué tipo de paquetes envía nmap??

Nmap envía un paquete ICMP tipo 8 (solicitud de eco) a las direcciones IP de destino, esperando un tipo 0 (respuesta de eco) a cambio de los hosts disponibles. Desafortunadamente para los exploradores de redes, muchos hosts y firewalls ahora bloquean estos paquetes, en lugar de responder como lo requiere RFC 1122.

¿Qué son los comandos de Nmap??

Comandos Nmap

- Escaneo de ping. Como se mencionó anteriormente, un escaneo de ping devuelve información sobre cada IP activa en su red. ...

- Escaneo de puertos. Hay varias formas de ejecutar el escaneo de puertos usando Nmap. ...

- Escaneo de host. ...

- Escaneo de SO. ...

- Escanee los puertos más populares. ...

- Salida a un archivo. ...

- Desactivar la resolución de nombres DNS.

¿Cómo evito los ataques de escaneo de puertos??

Cómo defenderse del escaneo de puertos

- Instale un cortafuegos: un cortafuegos puede ayudar a prevenir el acceso no autorizado a su red privada. ...

- Envoltorios TCP: el envoltorio TCP puede brindar a los administradores la flexibilidad de permitir o denegar el acceso a los servidores en función de direcciones IP o nombres de dominio.

Que no es un tipo de escaneo de puertos?

Ver informe de respuesta Discutir demasiado difícil! 32. Que es el escaneo de puertos ?

...

Más.

| 33. | Que no es un tipo de escaneo de puertos ? |

|---|---|

| B. | Escaneo SYN |

| C. | Escaneo UDP |

| D. | Escaneo del SISTEMA |

¿Qué significan SYN y ACK??

Cuando un servidor recibe una solicitud SYN, responde con un mensaje SYN-ACK (confirmación de sincronización). Luego, la computadora responde con un mensaje ACK (reconocimiento) que establece una conexión entre los dos sistemas.

Linuxteaching

Linuxteaching